Права доступа к базе данных — важный аспект безопасности информации. Независимо от того, насколько хорошо защищена база данных, недостаточно проверять только целостность данных. Таким образом, необходимо убедиться, что каждый пользователь имеет только необходимые права доступа для выполнения своих задач, и нет несанкционированного доступа.

Проверка прав доступа по базе данных является процессом анализа и контроля прав, присвоенных пользователям, чтобы убедиться, что каждый пользователь имеет только необходимые права. Проверка прав доступа может быть выполнена как на стадии проектирования базы данных, так и в процессе ее эксплуатации. Этот процесс может предотвратить возможные уязвимости и утечки информации, которые могут привести к серьезным последствиям.

Проверка прав доступа к базе данных включает в себя несколько шагов. Во-первых, необходимо определить полный список пользователей, которым были предоставлены права доступа к базе данных. Затем следует проверить каждого пользователя отдельно, чтобы установить его права доступа. Это включает проверку разрешений на чтение, запись, изменение и удаление данных, а также на изменение структуры базы данных и управление пользователями.

Чтобы обеспечить максимальную безопасность базы данных, важно регулярно проводить проверку и обновление прав доступа. Это позволит предотвратить ошибки в правах, обнаружить потенциальные уязвимости и своевременно внести необходимые изменения для повышения защиты данных.

Что такое права доступа в базе данных?

По сути, права доступа в базе данных указывают, какие действия разрешены или запрещены для разных пользователей или ролей. Это может включать чтение, запись, изменение, удаление данных, создание и удаление таблиц, а также установление или изменение ограничений. Контроль и управление правами доступа в базе данных являются важной частью обеспечения безопасности данных и предотвращения несанкционированного доступа к информации.

В зависимости от системы управления базами данных (СУБД), существует различные уровни прав доступа, такие как права администратора, права суперпользователя, права пользователя и т. д. Владелец базы данных или администратор назначает или редактирует эти права с учетом требований безопасности и ролей пользователей, чтобы обеспечить ограниченный доступ, если это необходимо.

Роль прав доступа в обеспечении безопасности данных

Роль прав доступа заключается в контроле доступа к данным и определении привилегий пользователей. Значительная часть информации может содержать конфиденциальные и личные данные, доступ к которым должен быть ограничен только лицам, имеющим право на получение такой информации. Кроме того, права доступа позволяют ограничить возможности использования данных, что обеспечивает их целостность и защиту от несанкционированного изменения или удаления.

Виды прав доступа

- Права на чтение: позволяют пользователю получать доступ к определенным данным.

- Права на запись: разрешают пользователю изменять или добавлять новую информацию в базу данных.

- Права на обновление: дает возможность пользователю вносить изменения в уже существующие данные.

- Права на удаление: разрешают пользователю удалять информацию из базы данных.

- Права на выполнение: определяют возможность выполнения определенных действий или операций с данными.

Выбор и назначение прав доступа осуществляется администратором базы данных, который должен тщательно анализировать потребности и требования организации или системы. Неправильная настройка прав может привести к утечкам данных и нарушению их безопасности, поэтому важно установить адекватные и надежные права доступа.

Защита данных с помощью прав доступа

Применение прав доступа является основным инструментом обеспечения безопасности данных в базах данных. Корректно настроенные права помогают предотвратить несанкционированный доступ к данным, снижая риски утечки информации и потерь. Ответственность за установку и контроль доступа к данным лежит на администраторе базы данных, который должен обладать соответствующими знаниями и навыками в области безопасности информационных ресурсов.

Права доступа предоставляют возможность организовать иерархию доступа, где каждому пользователю назначаются определенные привилегии в соответствии с его ролью и обязанностями. Такой подход позволяет минимизировать риски, связанные с несанкционированным доступом или неправомерным использованием данных. Правильно настроенные права доступа в базе данных являются важной составляющей общей стратегии обеспечения безопасности информационных систем.

Какие типы прав доступа существуют?

В контексте управления базами данных предусмотрено несколько типов прав доступа, которые определяют, какие операции могут быть выполнены с данными. В зависимости от роли пользователя и его предназначения в системе, можно назначить различные уровни доступа, чтобы обеспечить безопасность данных и контроль над ними.

Администратор базы данных обладает полным контролем над всеми аспектами системы. Ему доступны все операции, включая создание, изменение и удаление объектов, настройку настроек и назначение других пользователей на различные роли.

- Полные права позволяют пользователю иметь доступ ко всем объектам и выполнять над ними любые операции. Это включает в себя чтение, запись, изменение и удаление данных.

- Права на чтение дают возможность пользователю просматривать содержимое базы данных, но не вносить в них изменения.

- Права на запись позволяют пользователю создавать и изменять данные, но не иметь доступа к чужим данным или возможности удалять их.

- Ограниченные права позволяют пользователю выполнить только определенные операции, установленные администратором. Например, пользователь может иметь право только на чтение или только на запись. Это может быть полезно в случаях, когда необходимо ограничить права доступа в соответствии с определенными требованиями безопасности или политикой организации.

От конкретных требований и задач зависит, какие типы прав доступа будут назначены пользователям в системе управления базами данных. Важно точно определить их роли и область компетенции, чтобы обеспечить эффективное управление данными и защиту конфиденциальных информации.

Принципы работы с правами доступа

Права доступа к информации в базе данных играют важную роль в обеспечении безопасности и конфиденциальности данных. Для эффективного управления правами доступа необходимо соблюдать определенные принципы, которые позволяют обезопасить данные от несанкционированного доступа и изменений.

Принцип минимальных привилегий заключается в том, что пользователю предоставляются только те права на доступ к данным, которые необходимы для выполнения его задач. Таким образом, риск несанкционированного доступа к ценным данным снижается до минимума.

- При назначении прав доступа следует учитывать роли пользователей и уровень их ответственности. Например, администратору базы данных могут быть предоставлены полные права доступа, в то время как обычному пользователю — только права на чтение и выполнение определенных операций

- Не следует назначать права доступа на основе предположений. Для каждого пользователя или роли должны быть четко определены права доступа, которые включают в себя только необходимые операции

Принцип отделения обязанностей предполагает, что несколько пользователей должны совместно выполнять определенную задачу, чтобы избежать возможности злоупотребления привилегиями. Например, для выполнения операций обновления данных может потребоваться подтверждение несколькими пользователями.

Принцип аудита и мониторинга требует постоянного следления за действиями пользователей в базе данных, чтобы выявить и предотвратить несанкционированный доступ или попытки изменения данных. Это позволяет своевременно принять меры по обеспечению безопасности базы данных.

Соблюдение этих принципов позволит эффективно работать с правами доступа в базе данных и обеспечить надежную защиту данных от несанкционированного доступа и изменений.

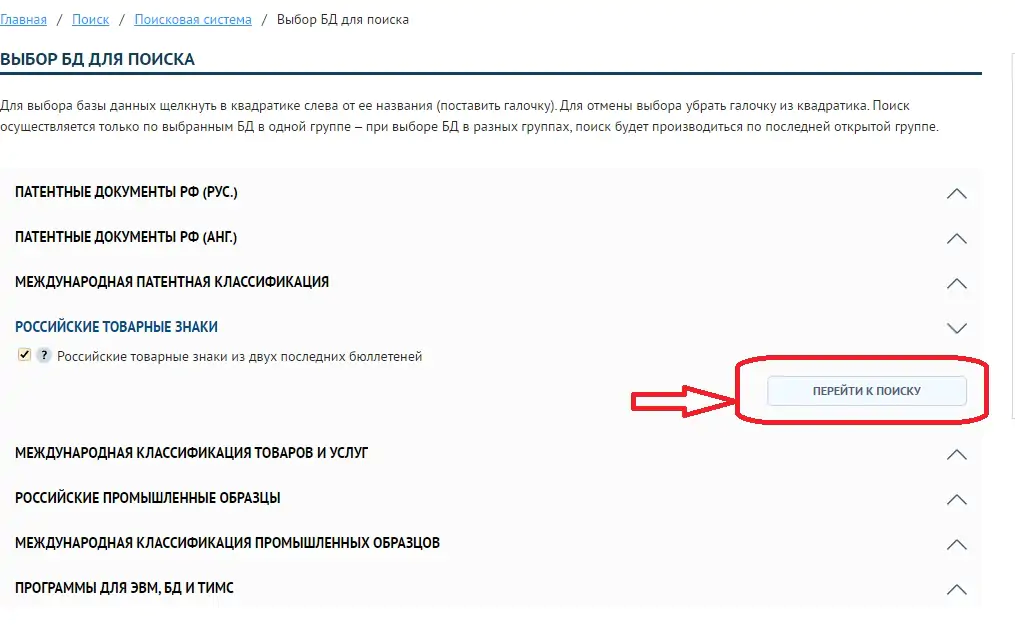

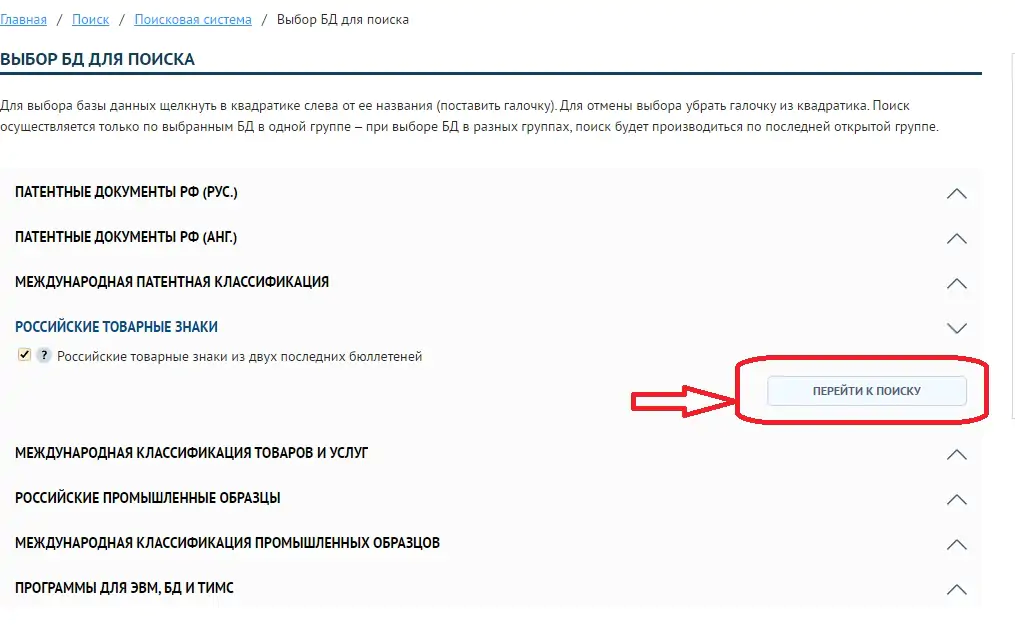

Как проверить права доступа: обзор инструментов

Один из таких инструментов — SQL команды, которые можно использовать для запроса информации о правах доступа в базе данных. С помощью SQL команд вы можете получить список всех пользователей и их привилегий, исследовать разрешения на таблицы и представления, а также определить, какие пользователи имеют возможность выполнять CRUD операции (Create, Read, Update, Delete).

- Второй инструмент — программное обеспечение для администрирования баз данных. Некоторые базы данных имеют встроенные инструменты, которые позволяют управлять правами доступа к базе данных и анализировать их. Эти инструменты обычно предоставляют графический интерфейс, который упрощает задачу проверки прав доступа.

- Третий инструмент — сторонние инструменты проверки безопасности баз данных. Существует множество инструментов, которые специализируются на проверке прав доступа к базам данных. Они могут автоматически сканировать базу данных и обнаруживать нежелательные конфигурации, уязвимости и нарушения безопасности. Эти инструменты могут быть полезны, когда вам нужно быстро проверить большой объем баз данных или когда вам нужна дополнительная защита.

Использование этих инструментов в сочетании с другими методами проверки безопасности поможет вам создать надежную и защищенную конфигурацию базы данных, предотвратить несанкционированный доступ к данным и убедиться в соответствии с требованиями безопасности. Регулярная проверка прав доступа является важной практикой, которая поможет вам обнаружить и устранить возможные проблемы в вашей базе данных.

Короткое описание

«Как проверить права доступа: обзор инструментов» – это исчерпывающий обзор самых эффективных способов проверки прав доступа на вашем компьютере или сервере. В этой статье вы найдете подробное описание таких инструментов, как AccessChk, Process Explorer, Autoruns и NTFS Permissions Reporter. Они помогут вам установить, какие пользователи имеют доступ к различным файлам, папкам и процессам, и настроить соответствующие права доступа для повышения безопасности вашей системы. Это незаменимое руководство для администраторов систем и всех, кто заинтересован в защите данных и ресурсов.

Вопрос-ответ:

Какие инструменты можно использовать для проверки прав доступа?

Для проверки прав доступа можно использовать следующие инструменты:

Что такое перечень контроля доступа (ACL)?

Перечень контроля доступа (ACL) — это набор правил, которые определяют, какие пользователи или группы пользователей имеют доступ к определенным ресурсам или операциям.

Какой инструмент можно использовать для проверки прав доступа на операционной системе Linux?

Для проверки прав доступа на операционной системе Linux можно использовать команду «ls». При использовании ключа «-l» эта команда отображает права доступа к файлам и директориям в формате rwx, где «r» — права чтения, «w» — права записи, «x» — права выполнения.

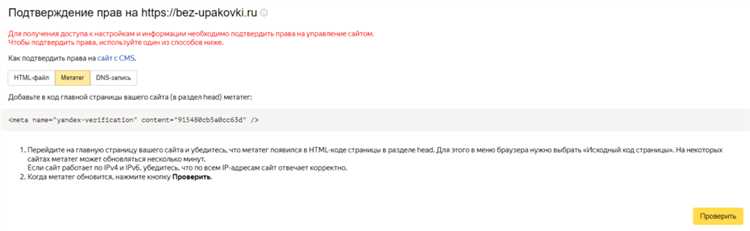

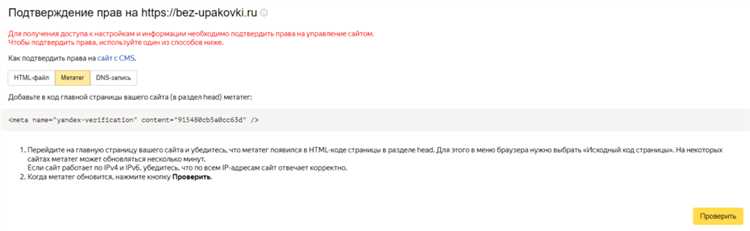

Как можно проверить права доступа на веб-сайте?

Для проверки прав доступа на веб-сайте можно использовать онлайн-инструменты, такие как «Netsparker», «OWASP ZAP» или «Qualys Web Application Scanner». Эти инструменты могут сканировать веб-сайт и выявлять уязвимости в контроле доступа.

Можно ли автоматизировать процесс проверки прав доступа?

Да, процесс проверки прав доступа можно автоматизировать с помощью специализированных инструментов, таких как «OpenVAS» или «Nessus». Эти инструменты позволяют сканировать сеть или систему на наличие уязвимостей в контроле доступа и генерируют отчеты с результатами проверки.